Sumário

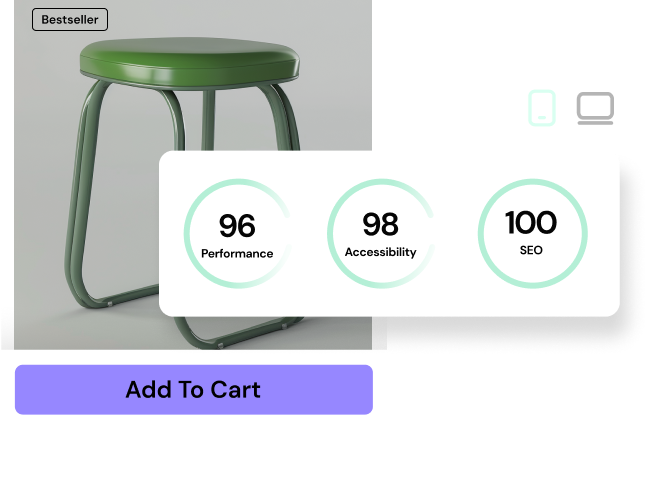

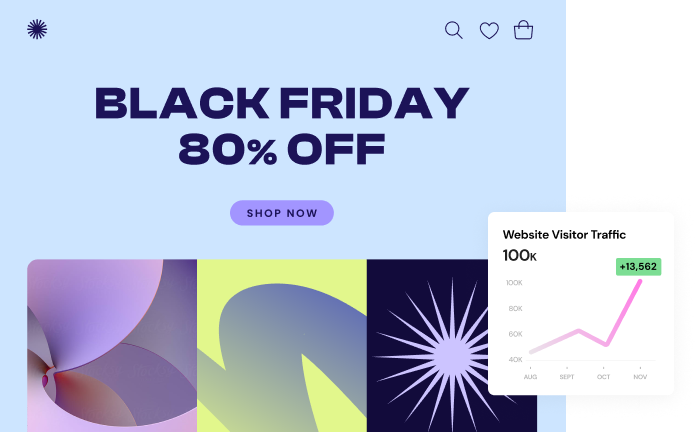

Ao lançar um site de comércio eletrônico, atrair os clientes certos é crítico para seu sucesso. Muitas equipes têm metas e KPIs vinculados à geração de leads e engajamento no site. Quanto mais tráfego de alta qualidade um site consegue atrair, mais provável é que os visitantes se transformem em clientes. No entanto, estudos recentes demonstraram que 32% do tráfego direto e orgânico para sites de comércio eletrônico provém de Tráfego Inválido (IVT).

O Tráfego Inválido pode ser definido como qualquer tráfego da internet que provém de robôs, usuários humanos mal-intencionados ou usuários humanos suspeitos.

Isso inclui fazendas de cliques, sequestradores de contas, fraudadores de cartão de crédito, robôs de compras e raspadores e rastreadores inócuos. Independentemente da intenção por trás de cada tipo de ameaça, todo IVT é inválido e, portanto, não pode se transformar em clientes reais pagantes.

Considerando que quase um terço do tráfego de comércio eletrônico é composto por esses robôs e usuários falsos, isso pode representar uma variedade de problemas para os profissionais de marketing de varejo e equipes de go-to-market. Os funis tornam-se poluídos com leads falsos, o tráfego de robôs faz com que os itens se esgotem em segundos antes que os clientes reais tenham a chance de comprar, e as análises de marketing tornam-se distorcidas.

Neste artigo, aprofundaremos algumas das ameaças mais prevalentes que os profissionais de marketing de comércio eletrônico enfrentam atualmente e ofereceremos as soluções adequadas para lidar com essas ameaças.

Índice

6 Principais Ameaças à Segurança do Comércio Eletrônico e Soluções

1. Sequestro de Cliques

A ameaça: Usuários mal-intencionados podem configurar uma chamada para ação que parece legítima quando, na verdade, é um link nocivo disfarçado. Quando clicado, o link faz com que o usuário inadvertidamente baixe malware. Isso coloca o usuário em risco de ter seus dados roubados ou suas informações pessoais expostas.

Como isso se manifesta no comércio eletrônico: Como os fraudadores querem que os usuários cliquem em seus links maliciosos, eles fazem o possível para que pareçam legítimos. Frequentemente, eles imitam uma empresa de varejo e oferecem descontos especiais ou outras ofertas atraentes. Isso pode levar a problemas de confiança e retenção de clientes.

Além disso, se um determinado site de comércio eletrônico tem pop-ups ou anúncios em seu site de afiliados e parceiros, existe a possibilidade de que alguns desses sejam links fraudulentos. No exemplo abaixo, os links no lado direito direcionam para sites afiliados, cuja legitimidade o publisher original pode ou não conhecer.

A solução: Os varejistas devem assegurar que todos os anúncios e pop-ups em seus sites sejam provenientes de empresas legítimas. Caso estejam trabalhando com afiliados, devem ser claros com esses parceiros quanto ao tipo de anunciantes que permitirão e não permitirão.

Adicionalmente, se uma empresa varejista notar outros anunciantes fazendo lances contra o nome de sua empresa e os links parecerem conduzir a fontes questionáveis, estes podem ser reportados à plataforma onde você experimentou este problema. Por exemplo, isso poderia ser Google Ads, LinkedIn Ads, Facebook Ads, ou qualquer outra plataforma que você esteja utilizando.

2. Raspadores Maliciosos

A ameaça: Raspadores são robôs projetados para escanear websites e coletar dados. Alguns são legítimos e são utilizados para propósitos inócuos, mas outros são projetados e executados com intenção nociva. Quando eles escaneiam um website em busca de dados e então utilizam esses dados para perturbar negócios.

Como isso se manifesta no comércio eletrônico: Raspadores frequentemente chegam a sites de comércio eletrônico em busca de informações específicas de preço, produto e inventário. Se o bot é malicioso, ele pode então duplicar páginas de produtos em outro site; frequentemente listando os produtos a preços mais baixos. Portanto, esses bots não estão apenas roubando clientes de um site legítimo, mas frequentemente estão cobrando clientes reais por pedidos que não têm intenção de cumprir.

A solução: Bots tipicamente se comportam como bots, eles se movem pelo website de uma maneira que não parece humana. Eles saltam rapidamente e de maneira aleatória. Se uma empresa notar atividade incomum em seu website, é prudente bloquear aquele visitante de retornar para prevenir futuras atividades fraudulentas.

3. Falsa Representação

A ameaça: Isso ocorre mais frequentemente quando bots e usuários maliciosos tentam modificar suas informações digitais a fim de ocultar sua identidade. Atores mal-intencionados não desejam que as empresas conheçam sua geolocalização, suas características demográficas de cliente, ou qualquer outra coisa que possa expô-los a comportamento ilegítimo.

Isto é diferente de simplesmente utilizar um navegador privado ou se esconder atrás de um proxy; nestes casos, a informação é especificamente alterada para fazer com que um usuário pareça ter características diferentes das que realmente possui.

Como isso se manifesta no comércio eletrônico: Quando um bot malicioso ou usuário mal-intencionado chega a um site de comércio eletrônico, ele pode usar falsa representação para se fazer passar por um cliente legítimo. Isso os torna mais difíceis de detectar enquanto se movem pelo website, potencialmente cometendo atividades fraudulentas.

A solução: Falsas representações podem ser difíceis de identificar para o olho não treinado devido à sua própria natureza. Muitas vezes, soluções de cibersegurança ou TI precisam ser implementadas para identificá-las em tempo real. No entanto, uma vez que a atividade fraudulenta ocorra de um usuário particular mascarando-se com falsa representação, esse usuário pode ser monitorado ou bloqueado de retornar à mesma página.

4. Tomadas de Conta

A ameaça: Tomadas de conta ocorrem quando um bot ou usuário malicioso invade a conta de um usuário legítimo. Isso acontece frequentemente em plataformas de mídias sociais, provedores de email, e até mesmo contas bancárias.

Como isso se manifesta no comércio eletrônico: Muitas vezes, sites de comércio eletrônico permitem que clientes recorrentes acessem uma conta que eles criaram para facilitar compras, envios e pagamentos. No entanto, se um usuário malicioso invadir essa conta, os resultados podem ser prejudiciais tanto para a empresa quanto para o cliente. Dados pessoais frequentemente residem nessas contas e cobranças podem se acumular rapidamente sem que o proprietário da conta saiba.

A solução: As contas são menos propensas a serem tomadas por usuários maliciosos se houver proteções implementadas. O uso de formulários CAPTCHA, perguntas de segurança, e senhas complexas podem dificultar um pouco mais para que usuários maliciosos consigam atravessar para o outro lado.

5. Fraude de Cartão de Crédito

A ameaça: A fraude de cartão de crédito é cometida tanto por bots quanto por usuários humanos. Ocorre quando um cartão falso ou roubado é utilizado para completar uma compra.

Como isso se manifesta no comércio eletrônico: Se um usuário malicioso rouba um cartão de crédito e então faz uma compra em um determinado site, frequentemente o verdadeiro proprietário daquele cartão contestará a cobrança. Isso é bom para o usuário real, mas ruim para o negócio. Isso ocasiona perda de estoque sem compensação. Além disso, se um bot utiliza um cartão de crédito fraudulento e realiza um volume massivo de compras em um site, não apenas causa prejuízo financeiro à empresa, mas também esgota o estoque para clientes legítimos que desejam efetuar compras.

A solução: Primeiramente, certifique-se de estar utilizando um sistema Ponto de Venda protegido. Medidas também podem ser implementadas para garantir que os produtos estejam segurados, de modo que lucros substanciais não sejam perdidos caso ocorra fraude. Usuários mal-intencionados também podem ser bloqueados de futuras aquisições.

6. Tráfego Geral de Bots

A ameaça: Além dos raspadores de dados previamente mencionados, há uma quantidade copiosa de outros bots na internet. Alguns são intencionalmente nocivos, enquanto outros executam tarefas mundanas. No entanto, visto que os bots jamais se tornarão usuários humanos, eles não devem ser agrupados com o tráfego regular de clientes.

Como isso se manifesta no comércio eletrônico: Os bots em sites de comércio eletrônico podem examinar conteúdo ou dados, coletar endereços de e-mail de clientes e posteriormente enviá-los mensagens não solicitadas. Eles também podem clicar em anúncios – seja nativos do site ou em outras plataformas que direcionam tráfego para o site – o que exaure orçamentos e otimiza campanhas para tráfego ilegítimo.

A solução: Assim como os raspadores de dados maliciosos, o tráfego geral de bots pode, por vezes, ser identificado através da observação do comportamento do usuário em um website, notando anomalias como cliques esporádicos ou padrões incomuns de comportamento ao navegar de uma página para outra em uma ordem suspeita. Isso pode ser observado em plataformas analíticas como o Google Analytics e também através de provedores de mapas de calor. Esses usuários podem então ser impedidos de retornar ao site posteriormente.

Conclusão

O Tráfego Inválido pode assumir diversas formas em sites de comércio eletrônico, mas a educação é o primeiro passo para proteger websites contra atividades fraudulentas e maliciosas. Prestar atenção ao comportamento do usuário, validar a identidade dos clientes e filtrar usuários previamente maliciosos é um excelente ponto de partida para combater essa questão.

No entanto, monitorar cada visitante individual pode ser desafiador e, por vezes, impossível para empresas de grande porte. Se esse for o caso de sua empresa, considere implementar segurança go-to-market para uma proteção holística.

Procurando por conteúdo novo?

Ao inserir seu email, o senhor concorda em receber e-mails da Elementor, incluindo e-mails de marketing,

e concorda com os nossos Termos e condições e Política de Privacidade.