Tabla de Contenidos

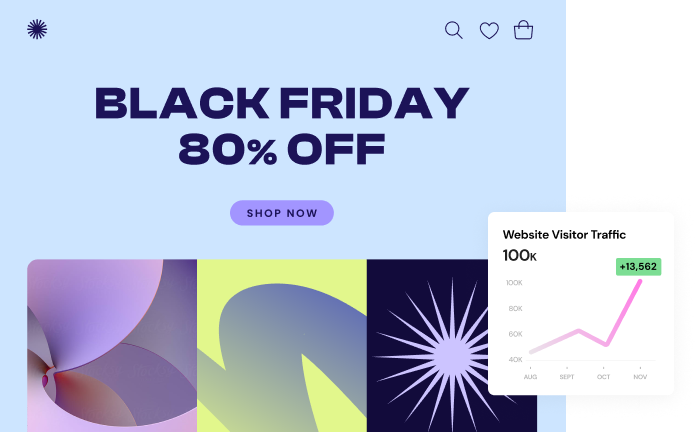

Al lanzar un sitio web de comercio electrónico, atraer a los clientes adecuados es crucial para su éxito. Muchos equipos tienen objetivos e indicadores clave de rendimiento vinculados a la generación de leads y al engagement del sitio web. Cuanto más tráfico de alta calidad pueda atraer un sitio web, más probable es que los visitantes se conviertan en clientes. Sin embargo, estudios recientes han demostrado que el 32% del tráfico directo y orgánico a sitios de comercio electrónico proviene de Tráfico No Válido (IVT, por sus siglas en inglés).

El Tráfico No Válido puede definirse como cualquier tráfico de Internet que provenga de bots, usuarios humanos malintencionados o usuarios humanos sospechosos.

Esto incluye granjas de clics, secuestradores de cuentas, estafadores de tarjetas de crédito, bots de compras y rastreadores y crawlers inofensivos. Independientemente de la intención detrás de cada tipo de amenaza, todo el IVT es inválido y, por lo tanto, no puede convertirse en clientes reales que paguen.

Dado que casi un tercio del tráfico de comercio electrónico está compuesto por estos bots y usuarios falsos, esto puede plantear una variedad de problemas para los especialistas en marketing minorista y los equipos de comercialización. Los embudos se contaminan con leads falsos, el tráfico de bots hace que los artículos se agoten en segundos antes de que los clientes reales tengan la oportunidad de comprar, y las analíticas de marketing se distorsionan.

En este artículo, profundizaremos en algunas de las amenazas más prevalentes que enfrentan los especialistas en marketing de comercio electrónico en la actualidad y ofreceremos las soluciones adecuadas para abordar estas amenazas.

Tabla de Contenidos

6 Principales Amenazas de Seguridad en Comercio Electrónico y Soluciones

1. Secuestro de Clics

La amenaza: Los usuarios malintencionados pueden configurar una llamada a la acción que parece legítima cuando, en realidad, es un enlace dañino disfrazado. Al hacer clic en él, el enlace hace que ese usuario descargue involuntariamente malware. Esto pone al usuario en riesgo de que sus datos sean robados o su información personal sea expuesta.

Cómo se manifiesta esto en el comercio electrónico: Dado que los defraudadores quieren que los usuarios hagan clic en sus enlaces maliciosos, hacen todo lo posible para que parezcan legítimos. A menudo, imitan a una empresa minorista y ofrecen descuentos especiales u otras ofertas atractivas. Esto puede llevar a problemas de confianza y retención de clientes.

Además, si un sitio de comercio electrónico determinado tiene ventanas emergentes o anuncios en su sitio web de afiliados y socios, existe la posibilidad de que algunos de ellos sean enlaces fraudulentos. En el ejemplo siguiente, los enlaces en el lado derecho dirigen a sitios web de afiliados, de los cuales el editor original puede o no conocer la legitimidad.

La solución: Los minoristas deben asegurarse de que todos los anuncios y ventanas emergentes en sus sitios provengan de empresas legítimas. Si están trabajando con afiliados, deberían ser claros con dichos socios respecto al tipo de anunciantes que permitirán y no permitirán.

Adicionalmente, si un negocio minorista nota que otros anunciantes están pujando contra el nombre de su compañía y los enlaces parecen dirigir a fuentes cuestionables, estos pueden ser reportados a la plataforma donde se experimentó este problema. Por ejemplo, esto podría ser Google Ads, LinkedIn Ads, Facebook Ads, o cualquier otra plataforma que esté utilizando.

2. Scrapers Maliciosos

La amenaza: Los scrapers son robots diseñados para escanear sitios web y recopilar datos. Algunos son legítimos y se utilizan para propósitos inocuos, pero otros están diseñados y ejecutados con intenciones dañinas. Cuando escanean un sitio web en busca de datos y luego utilizan esa información para interrumpir el negocio.

Cómo se manifiesta en el comercio electrónico: Los scrapers frecuentemente llegan a sitios de comercio electrónico buscando información específica sobre precios, productos e inventario. Si el bot es malicioso, puede entonces duplicar páginas de productos en otro sitio; a menudo listando los productos a precios más bajos. Así que estos bots no solo están robando clientes de un sitio legítimo, sino que a menudo están cobrando a clientes reales por pedidos que no tienen intención de cumplir.

La solución: Los bots típicamente se comportan como bots, se mueven por un sitio web de una manera que no parece humana. Saltan rápida y aleatoriamente. Si un negocio nota actividad inusual en su sitio web, es prudente bloquear a ese visitante para evitar que regrese y prevenga actividad fraudulenta adicional.

3. Falsa Representación

La amenaza: Esto ocurre con mayor frecuencia cuando los bots y usuarios malintencionados intentan modificar su información digital para ocultar su identidad. Los actores malintencionados no desean que las empresas conozcan su geolocalización, sus datos demográficos de cliente, o cualquier otra cosa que pueda exponerlos a un comportamiento ilegítimo.

Esto es diferente de simplemente usar un navegador privado o esconderse detrás de un proxy; en estos casos, la información se altera específicamente para hacer que un usuario parezca tener características diferentes a las que realmente posee.

Cómo se manifiesta en el comercio electrónico: Cuando un bot malicioso o usuario malintencionado llega a un sitio de comercio electrónico, puede usar la falsa representación para hacerse pasar por un cliente legítimo. Esto los hace más difíciles de detectar mientras se mueven por un sitio web, potencialmente cometiendo actividades fraudulentas.

La solución: Las falsas representaciones pueden ser difíciles de identificar para el ojo no entrenado debido a su propia naturaleza. Muchas veces, se necesitan implementar soluciones de ciberseguridad o TI para identificarlas en tiempo real. Sin embargo, una vez que ocurre una actividad fraudulenta de un usuario particular que se enmascara con falsa representación, ese usuario puede ser monitoreado o bloqueado para evitar que regrese a la misma página.

4. Tomas de Control de Cuentas

La amenaza: Las tomas de control de cuentas ocurren cuando un bot o usuario malintencionado hackea la cuenta de un usuario legítimo. Esto sucede frecuentemente en plataformas de redes sociales, proveedores de correo electrónico e incluso cuentas bancarias.

Cómo se manifiesta en el comercio electrónico: Muchas veces, los sitios de comercio electrónico permiten a los clientes recurrentes iniciar sesión en una cuenta que han creado para facilitar las compras, el envío y el pago. Sin embargo, si un usuario malintencionado hackea esa cuenta, los resultados podrían ser perjudiciales tanto para el negocio como para el cliente. Los datos personales a menudo residen en estas cuentas y los cargos podrían acumularse rápidamente sin que el propietario de la cuenta lo sepa.

La solución: Es menos probable que las cuentas sean tomadas por usuarios malintencionados si existen protecciones implementadas. El uso de formularios CAPTCHA, preguntas de seguridad y contraseñas complejas pueden hacer que sea un poco más difícil para los usuarios malintencionados llegar al otro lado.

5. Fraude con Tarjetas de Crédito

La amenaza: El fraude con tarjetas de crédito es cometido tanto por bots como por usuarios humanos. Ocurre cuando se utiliza una tarjeta falsa o robada para completar una compra.

Cómo se manifiesta en el comercio electrónico: Si un usuario malintencionado roba una tarjeta de crédito y luego realiza una compra en un sitio determinado, a menudo el propietario real de esa tarjeta disputará el cargo. Esto es bueno para el usuario real, pero malo para el negocio. Causa pérdida de inventario sin compensación. Además, si un bot usa una tarjeta de crédito falsa y realiza una cantidad masiva de compras en un sitio, no solo cuesta ingresos al negocio, sino que el inventario se agota para los clientes reales que buscan comprar.

La solución: En primer lugar, asegúrese de estar utilizando un sistema Punto de Venta protegido. También se pueden implementar medidas para garantizar que los productos estén asegurados, de modo que no se pierdan ganancias sustanciales en caso de que ocurra un fraude. Los usuarios malintencionados también pueden ser bloqueados para futuras compras.

6. Tráfico General de Bots

La amenaza: Además de los rastreadores que mencionamos anteriormente, existen cantidades copiosas de otros bots en Internet. Algunos son deliberadamente dañinos, mientras que otros realizan tareas mundanas. No obstante, dado que los bots nunca se convertirán en usuarios humanos, no deberían ser agrupados con el tráfico regular de clientes.

Cómo se manifiesta esto en el comercio electrónico: Los bots en los sitios de comercio electrónico pueden escanear en busca de contenido o datos, recopilar correos electrónicos de clientes y luego enviarles mensajes no deseados. También pueden hacer clic en anuncios, ya sea nativos del sitio o en otras plataformas que dirigen tráfico al sitio, lo que agota los presupuestos y optimiza las campañas hacia tráfico ilegítimo.

La solución: Al igual que con los rastreadores maliciosos, el tráfico general de bots a veces puede identificarse observando el comportamiento del usuario en un sitio web y notando anomalías como clics esporádicos o patrones inusuales de comportamiento al moverse de una página a otra en un orden sospechoso. Esto puede observarse en plataformas de análisis como Google Analytics y también a través de proveedores de mapas de calor. Luego, se puede bloquear a esos usuarios para que no regresen al sitio en ocasiones adicionales.

Conclusión

El Tráfico Inválido puede tomar muchas formas en los sitios de comercio electrónico, pero la educación es el primer paso para proteger los sitios web de actividades fraudulentas y maliciosas. Prestar atención al comportamiento del usuario, validar las identidades de los clientes y filtrar a los usuarios previamente maliciosos es un excelente punto de partida para combatir este problema.

Sin embargo, realizar un seguimiento de cada visitante individual puede ser desafiante, y en ocasiones imposible para las empresas enterprise. Si ese es el caso de su empresa, considere implementar seguridad de comercialización para una protección integral.

¿Buscas contenido nuevo?

Al introducir tu email, aceptas recibir emails de Elementor, incluidos emails de marketing,

y acepta nuestros Términos y condiciones y nuestra Política de privacidad.